медленно, но верно мне очень сильно надоело постоянно раскручивать и закручивать фиксирующие болты с ушками при обработке в дереве отверстий. решил поставить вместо них быстрые зажимы, которые используются в велосипедах и самокатах.

Вот такой лобзик был (хорошо видно проблематичную часть :) )

вот такой примерно зажим использовал:

Результат (все картинки кликабельны):

Автор идеи - я. Если в интернете увидете какие подобные решения, то, видимо, кто-то придумал такое пораньше меня

не только о программировании: от лобзика и бумажного моделирования до ремонта электронных устройств

24 июня 2011 г.

20 июня 2011 г.

Квантовый код взломан

Одним из способов кодирования сообщений заключается в том, что код передается в форме фотонов различной поляризации. Отправитель (Алиса) передает код, все фотоны в котором имеют одну или другую поляризацию, причем выбор одного из состояний происходит случайным образом. При прочтении сообщения Боб также случайным образом выбирает поляризатор, при помощи которого считывает сообщение. В случае выбора неправильного поляризатора результат измерения окажется случайным.

Соответственно, в некоторых случаях результаты измерения Боба будут верными, а в некоторых - нет. После того, как все измерения выполнены, Боб по открытому каналу отправляет Алисе информацию о том, как он считывал поляризацию в каждом случае, не сообщая собственно результатов измерения. Алиса тоже по открытому каналу отвечает Бобу, в каких случаях он ошибся. Отбросив результаты неправильных измерений, Боб получит данные о последовательности фотонов, закодированных Алисой - эта переданная Бобу секретная информация получила название первичный ключ.

Чтобы проверить, не был ли взломан код, Алиса и Боб по открытому каналу сравнивают значения некоторых измерений. Если Ева перехватила часть посланных Алисой, то результаты по крайней мере части этих измерений будут неверными.

Слабым местом всей системы является детектор, при помощи которого Боб считывает поляризацию фотонов. Если "ослепить" его при помощи лазера (то есть насытить фотонами до некоторого критического значения), детектор теряет способность различать отдельные кванты света и начинает работать как классический прибор. Перехватывая каждый посланный Алисой фотон, Ева измеряет его поляризацию и посылает на детектор Боба луч света, интенсивность которого превосходит пороговое значение, причем поляризация фотонов в луче совпадает с поляризацией перехваченного фотона. В итоге при сверке Алиса и Боб не находят признаков взлома.

по материалам lenta.ru

Соответственно, в некоторых случаях результаты измерения Боба будут верными, а в некоторых - нет. После того, как все измерения выполнены, Боб по открытому каналу отправляет Алисе информацию о том, как он считывал поляризацию в каждом случае, не сообщая собственно результатов измерения. Алиса тоже по открытому каналу отвечает Бобу, в каких случаях он ошибся. Отбросив результаты неправильных измерений, Боб получит данные о последовательности фотонов, закодированных Алисой - эта переданная Бобу секретная информация получила название первичный ключ.

Чтобы проверить, не был ли взломан код, Алиса и Боб по открытому каналу сравнивают значения некоторых измерений. Если Ева перехватила часть посланных Алисой, то результаты по крайней мере части этих измерений будут неверными.

Слабым местом всей системы является детектор, при помощи которого Боб считывает поляризацию фотонов. Если "ослепить" его при помощи лазера (то есть насытить фотонами до некоторого критического значения), детектор теряет способность различать отдельные кванты света и начинает работать как классический прибор. Перехватывая каждый посланный Алисой фотон, Ева измеряет его поляризацию и посылает на детектор Боба луч света, интенсивность которого превосходит пороговое значение, причем поляризация фотонов в луче совпадает с поляризацией перехваченного фотона. В итоге при сверке Алиса и Боб не находят признаков взлома.

по материалам lenta.ru

16 июня 2011 г.

Конвертируем из формата Nero в обычный ISO образ под Linux

под линуксом проще всего использовать утилиту `dd`. Разница между фоматами файлов NRG и ISO заключается в наличии 300kb шапки Nero, прикрученной к ISO файлу. Мы модем просто выкинуть эту избыточную инфомацию из ISO файла.

ссылка на описание формата NRG : link

dd bs=1k if=cd-image.nrg of=cd-image.iso skip=300ссылка на описание формата NRG : link

Ярлыки:

Linux NRG ISO

9 июня 2011 г.

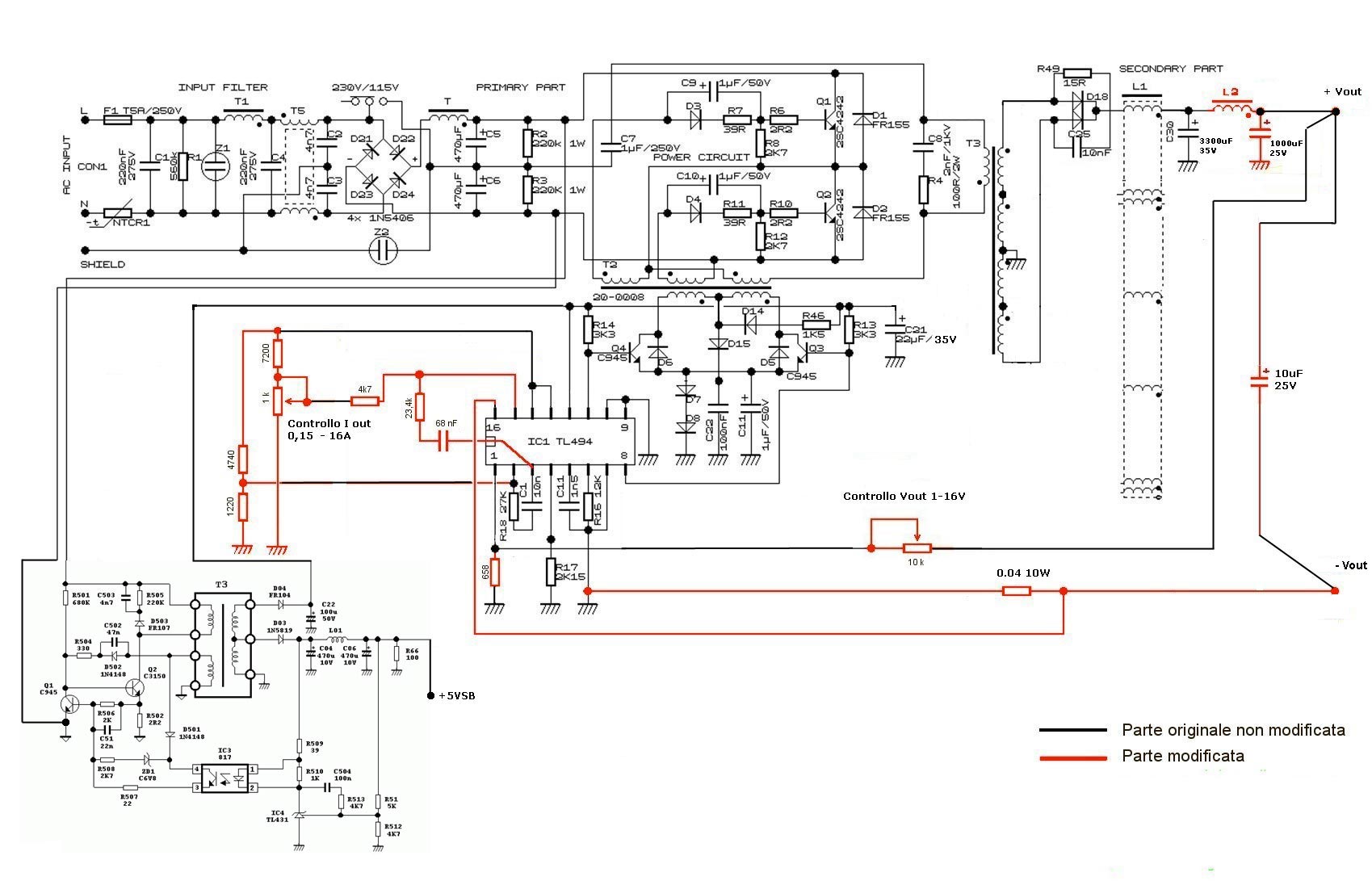

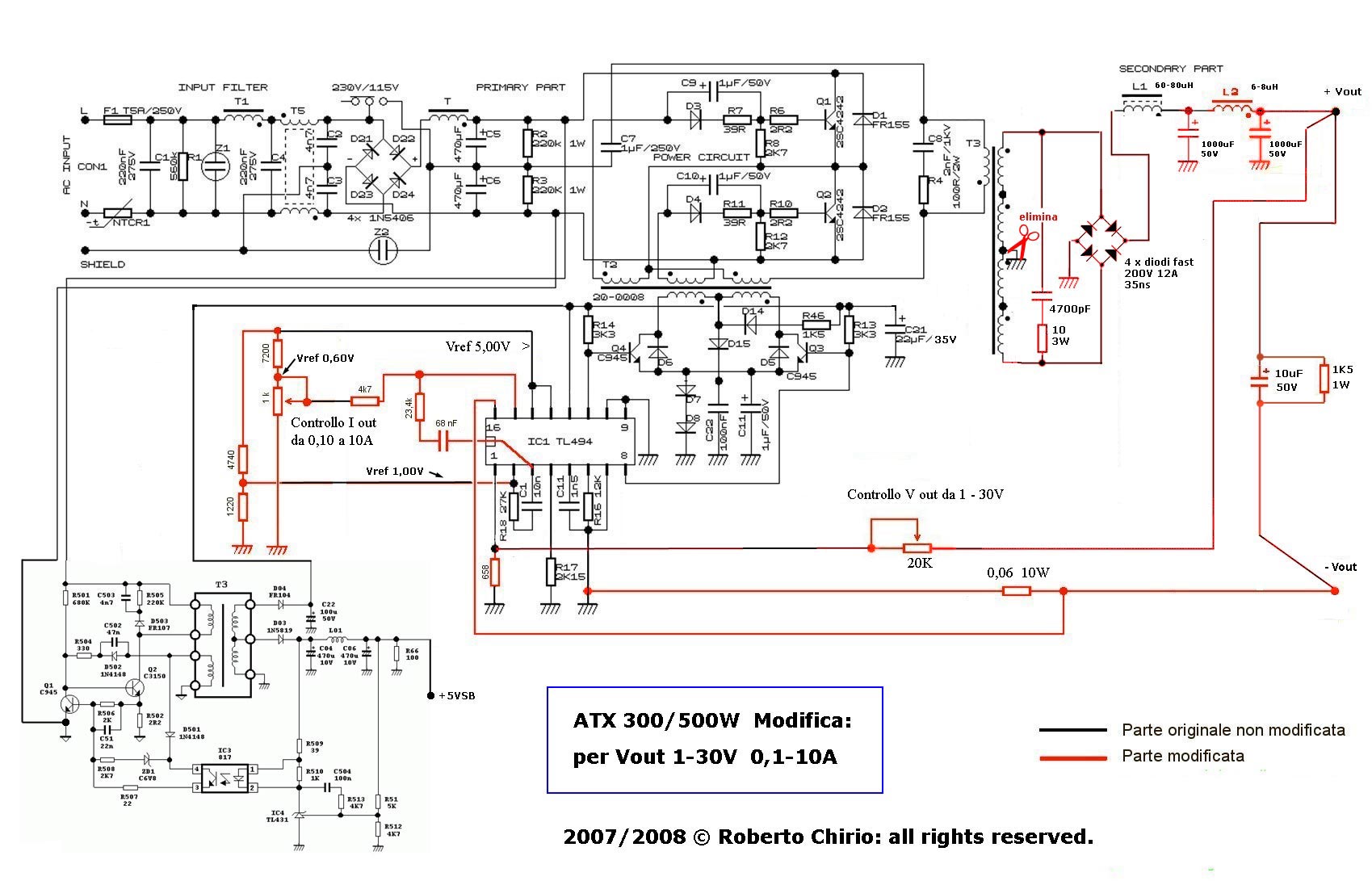

Делаем выжигатель из блока питания компьютера

Задумал я смастерить выжигатель по дереву. Примерно почитал, что нужно минимальный трансформатор на 200 Ватт и желательно регулятор выходного напряжения, например, с галетником. Обратился я к одному товарищу и он подсказал мне, что не нужно искать простой трансформатор, если есть возможность использовать подручные материалы. Материалом этим является... Преобразователь напряжения для обычного компа!

Вот, найденный материал (картинки коикабельны)

Регулируемый преобразователь от 0.6 до 20 V, сила тока от 0.15 до 20 А

преобразователь от 0.6 до 30 V, сила тока от 0.1 до 12 А

ссылки: страничка автора

большой список разных ссылок

Вот, найденный материал (картинки коикабельны)

Регулируемый преобразователь от 0.6 до 20 V, сила тока от 0.15 до 20 А

преобразователь от 0.6 до 30 V, сила тока от 0.1 до 12 А

ссылки: страничка автора

большой список разных ссылок

Ярлыки:

блок питания выжигатель

6 июня 2011 г.

Быстрая установка пакетов после переустановки системы на примере debian

Этот совет можно применить на любой дебиан-базированной системе.

Создаём список пакетов, установленных на актуальный момент (права root не обязательны)

Файл my_current_deb_packages.txt лучше всего создать в директории пользователя, если он прикручивается отдельно, как партиция.

Потом, после переустановки системы, с правами доступа для установки пакетов:

Создаём список пакетов, установленных на актуальный момент (права root не обязательны)

for i in $(dpkg -l| awk '{ print $2 }'); do

echo $i; done >> my_current_deb_packages.txtФайл my_current_deb_packages.txt лучше всего создать в директории пользователя, если он прикручивается отдельно, как партиция.

Потом, после переустановки системы, с правами доступа для установки пакетов:

for i in $(cat my_current_deb_packages.txt); do

apt-get install --yes $i; sleep 1;

done

Ярлыки:

debian быстрая установка пакетов

настройка astyle

Про утилитку Artistic Style я уже вёл речь.

Чтобы настроить один стиль форматирования исходников, достаточно в домашнем директории пользователя создать файл .astylerc. К примеру, у меня хранится файл с такими установками, содержимое файла:

теперь astyle можно вызывать без дополнительных параметров, к примеру:

Чтобы настроить один стиль форматирования исходников, достаточно в домашнем директории пользователя создать файл .astylerc. К примеру, у меня хранится файл с такими установками, содержимое файла:

--mode=c

--style=k&r

--indent=spaces=4

--indent-classes

--indent-switches

--indent-preprocessor

#--brackets=attach

--convert-tabs

--lineend=linux

теперь astyle можно вызывать без дополнительных параметров, к примеру:

astyle $(find . -name "*.cpp")

Ярлыки:

настройка astyle

3 июня 2011 г.

Код Skype взломан!

Независимый разработчик Ефим Бушманов заявил, что у него имеется исходный код популярного сервиса IP-телефонии Skype и встроенного в программу механизма шифрования данных, и выложил эти данные в интернет, сообщает РИА "Новости". Бушманов, который называет себя "исследователем-фрилансером", объясняет свой поступок желанием сделать Skype специализированным программным обеспечением с открытым исходным кодом, чтобы каждый мог программировать и настраивать клиент под свои потребительские цели и нужды

Хакер утверждает, что ему удалось получить закрытую информацию о протоколе Skype, включая информацию о применяющихся в программе механизмов шифрования, c помощью методов так называемой "обратной разработки" (reverse engineering - изучение кода программы с целью выяснить, как она работает).

"Обратная разработка" нередко используется в случае, когда автор некоей программы не предоставляет сторонним разработчикам исходный код программы или документацию на нее, а разработчики желают создать программу со сходным функционалом. Метод также используют хакеры, чтобы найти уязвимости в коде и использовать их для создания вредоносного ПО.

Результаты своего исследования хакер выложил в открытый доступ на файлообменнике Depositfiles.com и на сервисе The Pirate Bay, указав ссылки на них в своем блоге. При этом разработчик уточнил, что использовал устаревшую версию протокола Skype, которая уже вышла из употребления.

В Skype говорят, что несанкционированное использование кода сервиса приравнивается к нарушению прав компании на интеллектуальную собственность. "Мы предпримем все необходимые меры, чтобы остановить эти гнусные попытки подорвать работу Skype", - заявили представители пресс-службы Skype в ответ на просьбу агентства прокомментировать заявление Бушманова.

Блог Ефима Бушманова (вполне возможно, что это псевдоним) ведется полностью на английском языке, однако эксперты полагают, что он проживает на территории РФ или является выходцем из России.

В сервисе Skype зарегистрировано более 600 миллионов пользователей. В начале мая сервис был приобретен компанией Microsoft за 8,5 миллиарда долларов. Microsoft планирует интегрировать Skype в другие свои программные продукты и сделать его прибыльным.

источник новости

блог автора взлома плюс ссылки

Хакер утверждает, что ему удалось получить закрытую информацию о протоколе Skype, включая информацию о применяющихся в программе механизмов шифрования, c помощью методов так называемой "обратной разработки" (reverse engineering - изучение кода программы с целью выяснить, как она работает).

"Обратная разработка" нередко используется в случае, когда автор некоей программы не предоставляет сторонним разработчикам исходный код программы или документацию на нее, а разработчики желают создать программу со сходным функционалом. Метод также используют хакеры, чтобы найти уязвимости в коде и использовать их для создания вредоносного ПО.

Результаты своего исследования хакер выложил в открытый доступ на файлообменнике Depositfiles.com и на сервисе The Pirate Bay, указав ссылки на них в своем блоге. При этом разработчик уточнил, что использовал устаревшую версию протокола Skype, которая уже вышла из употребления.

В Skype говорят, что несанкционированное использование кода сервиса приравнивается к нарушению прав компании на интеллектуальную собственность. "Мы предпримем все необходимые меры, чтобы остановить эти гнусные попытки подорвать работу Skype", - заявили представители пресс-службы Skype в ответ на просьбу агентства прокомментировать заявление Бушманова.

Блог Ефима Бушманова (вполне возможно, что это псевдоним) ведется полностью на английском языке, однако эксперты полагают, что он проживает на территории РФ или является выходцем из России.

В сервисе Skype зарегистрировано более 600 миллионов пользователей. В начале мая сервис был приобретен компанией Microsoft за 8,5 миллиарда долларов. Microsoft планирует интегрировать Skype в другие свои программные продукты и сделать его прибыльным.

источник новости

блог автора взлома плюс ссылки

Подписаться на:

Сообщения (Atom)